SSLHandshakeException のため、データベースに接続できません

Java セキュリティポリシー(英語)のため、TLS1.0 および TLS1.1 プロトコルの使用は無効になりました。 この Java 更新により、これらのプロトコルをまだ受け入れる古いサーバーに接続しようとしたときに発生した javax.net.ssl.SSLHandshakeException エラーが発生しました。

修正として、これらのプロトコルを明示的に有効にすることができます。 脆弱性の問題が発生する可能性があることに注意してください。 新しいバージョンの TLS の使用を検討してください。

MySQL

次のいずれかの方法でデータソースのプロパティを開きます。

データベース ツールウィンドウのツールバーで、

データソース をクリックします。

Shift+Enter を押します。

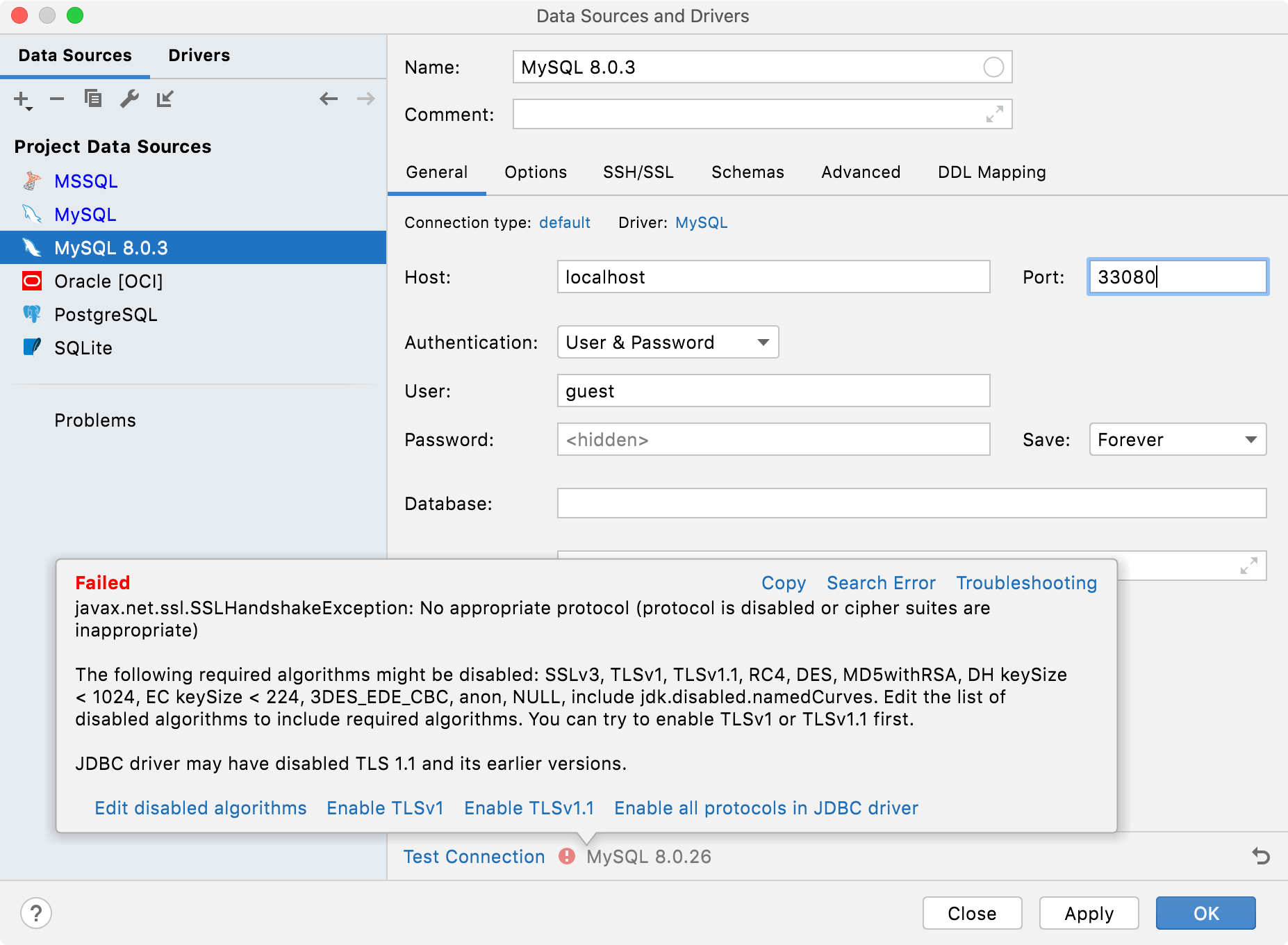

無効化されたアルゴリズムを有効にするデータソースを選択します(たとえば、 MySQL 8.0.3)。 次の必要なアルゴリズムが無効になっている可能性があります:

SSLv3、TLSv1、TLSv1.1、RC4、DES、MD5withRSA、DH keySize < 1024、EC keySize < 224、3DES_EDE_CBC、anon、NULL、include jdk.disabled.namedCurvesデータソースの右側のペインで、 接続のテスト をクリックします。

通知で、実行するアクションを選択します。 次のアクションから選択できます。

無効なアルゴリズムの編集 :選択したデータソースの 詳細 タブを開き、フォーカスを VM オプション フィールドに移動します。 VM オプション フィールドでは、無効になっているアルゴリズムのリストを手動で編集できます(

Djdk.tls.disabledAlgorithmsオプションの場合)。{0} を有効にする:

Djdk.tls.disabledAlgorithmsオプションからTLSv1を削除します。 このアクションにより、TLS1.0 が有効になります。{0} を有効にする:

Djdk.tls.disabledAlgorithmsオプションからTLSv1.1を削除します。 このアクションにより、TLS1.1 が有効になります。JDBC ドライバーですべてのプロトコルを有効にしてください:

Djdk.tls.disabledAlgorithmsオプションからSSLv3、TLSv1、TLSv1.1、RC4、DES、MD5withRSA、DH keySize < 1024、EC keySize < 224、3DES_EDE_CBC、anon、NULL、include jdk.disabled.namedCurvesを削除します。 このアクションにより、無効になっているすべてのアルゴリズムが有効になります。

接続のテスト をクリックして、修正が機能するかどうかを確認します。

最初に {0} を有効にする と {0} を有効にする を試すことができます。 それでもエラーが発生する場合は、他のアルゴリズムを有効にしてみてください。

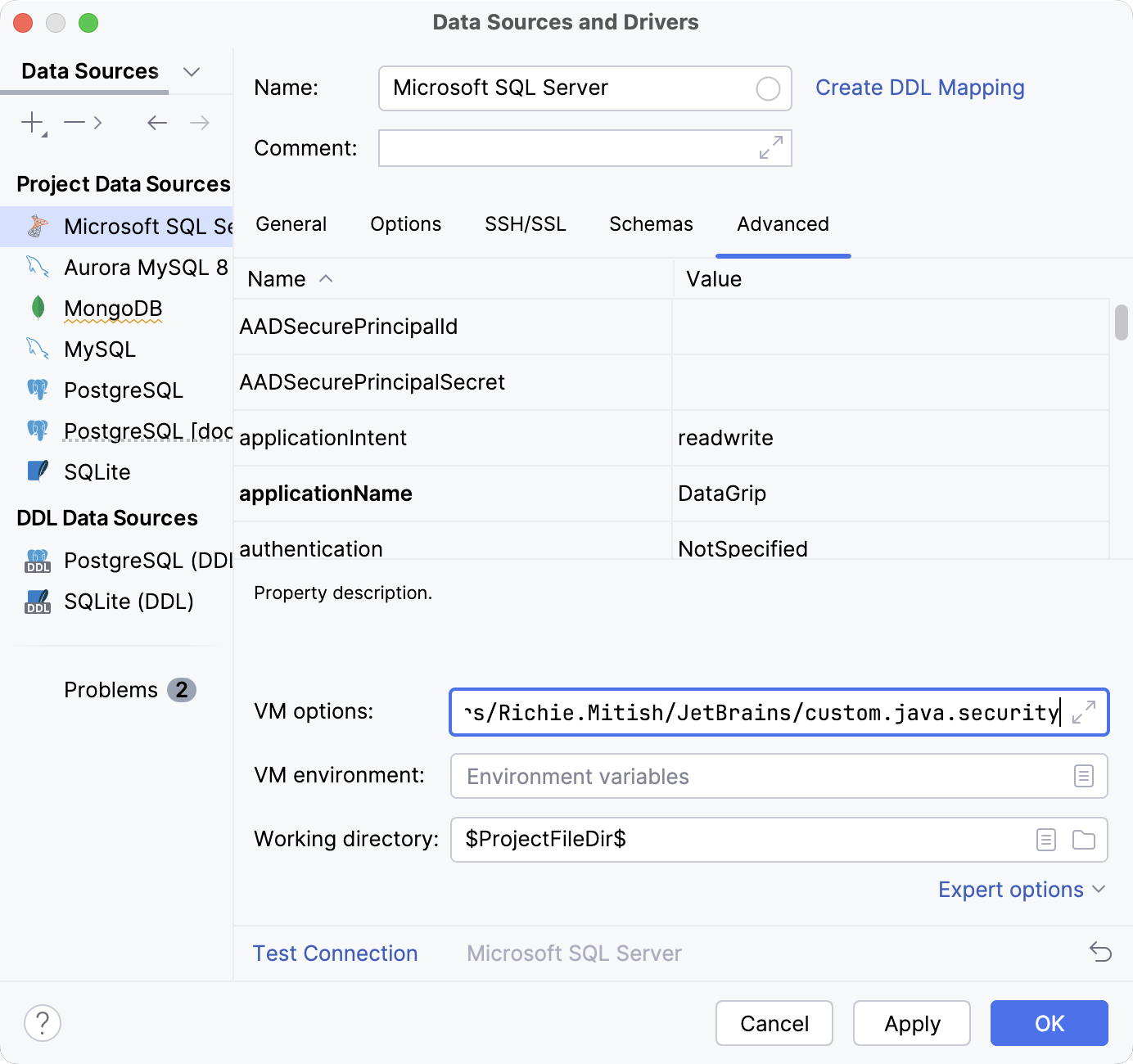

Microsoft SQL Server

ファイルブラウザーで、次の内容の custom.java.security ファイルを作成します。

jdk.tls.disabledAlgorithms=SSLv3, RC4, DES, MD5withRSA, \ DH keySize < 1024, EC keySize < 224, 3DES_EDE_CBC, anon, NULL, \ include jdk.disabled.namedCurvesTLSv1 は、無効になっているアルゴリズムのリストから削除されていることに注意してください。

次のいずれかの方法でデータソースのプロパティを開きます。

データベース ツールウィンドウのツールバーで、

データソース をクリックします。

Shift+Enter を押します。

Microsoft SQL Server データソースを選択し、 詳細 タブをクリックして、 VM オプション フィールドに次のオプションを追加します:

-Djava.security.properties=${PATH_TO_FILE?}/custom.java.security。ここで、${PATH_TO_FILE?}は作成された custom.java.security ファイルへのパスです。メインメニューで へ移動します。

Microsoft SQL Server データソースに接続してみます。